Por ese mótivo nos ha dado tiempo para analizar el fraude y poner al descubierto donde van destinados los datos obtenidos.

Se abre el debate sobre la

responsabilidad de las entidades financieras suplantadas a la hora de devolver el dinero a las victimas de los phishing, ¿Quién es el culpable? La entidad por dejar transcurrir tanto tiempo abierta la web trampa y dejar indefenso al cliente ó la víctima del engaño. Para la Asociación de Internautas no hay duda alguna.

Debates aparte, que ya se encargaran de resolver jueces y abogados y a la espera de

las necesarias y esperadas detenciones de los principales resposables de este fraude: los phiser, esta nueva y cansina modalidad de ciberdelincuentes.

Continuamos con el análisis de este ataque que afecta a los clientes del BBVA.

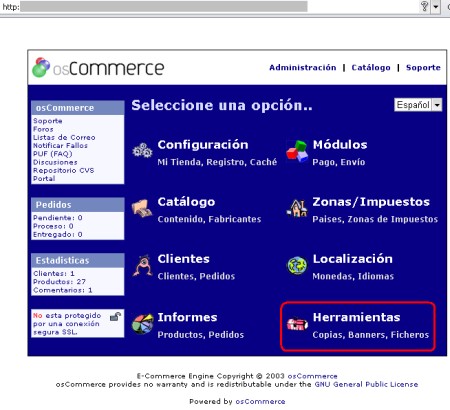

Transcurridas más de 48 horas con el servidor trampa operativo, nos ponemos a estudiar la url y el servidor afectado, se comprueba fácilmente que la web fue hackeada para hospedar el phishing del BBVA, la siguiente imagen muestra la firma de ser hackeado y que el servidor afectado contiene alguna vulnerabilidad que es utilizada por el delincuente:

El siguiente paso es realizar un análisis superficial de la posible vulnerabilidad que afecta al servidor, el objetivo llegar al corazón del phishing y sacar los datos del delincuente, de forma rápida y fácil encontramos uno de los fallos del servidor:

Ya podemos acceder al corazón del servidor y movernos con libertad por el, también queremos avisar que este tipo de análisis no se vulnera ningún dato ni prueba (análisis forense) , también por motivos de seguridad se omiten ciertos pasos relevantes.

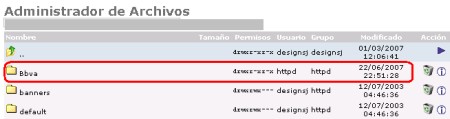

Corazón del servidor afectado por le phishing del BBVA:

Nos movemos por el servidor de forma fácil hasta llegar al directorio donde esta la carpeta BBVA:

Encontramos los fuentes del phishing:

En este apartado podemos eliminar, descargar los ficheros, modificarlos, etc, etc, nuestro trabajo es analizar y entregar los datos a las fuerzas policiales, para su denuncia:

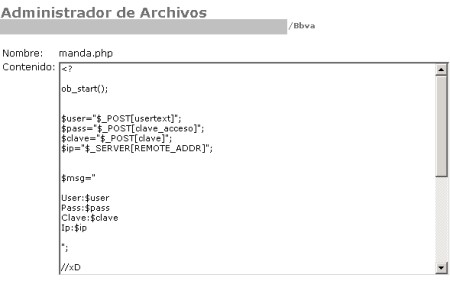

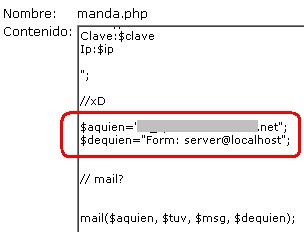

Descargamos el fichero

manda.php y comprobamos sus datos, por fin descubrimos donde van los datos robados para realizar la denuncia:

Como se puede observar en el estudio no lleva mucho tiempo obtener los datos, simplemente experiencia y mucha profesionalidad, pero no olvidamos que 48 horas es mucho tiempo para que un servidor fraudulento este activo.

Todos los pasos fueron grabados para ser aportados como prueba de la denuncia.

Comisión de Seguridad en la Red.

José María Luque Guerrero

http://seguridad.internautas.org -

www.seguridadenlared.org -

www.seguridadpymes.es

Asociación de Internautas.

www.internautas.org